消えた“865億円”を追え!~北朝鮮・闇の資金源~

去年3月、暗号資産を扱いベトナムで急成長した企業から、一夜にして“865億円”規模の暗号資産が消えた―。サイバー空間に残された痕跡から浮かび上がったのは、北朝鮮の“謎のハッカー集団”の影でした。国際社会から制裁を受けながら、なぜ北朝鮮は核・ミサイル開発を継続できるのか?ハッカー集団はどのような手口で“巨額の資金”を集めているのか?日本も標的となっているサイバー攻撃。知られざる実態を追跡しました。

出演者

- 古川 勝久さん (国連・北朝鮮制裁委員会 専門家パネル元委員)

- 桑子 真帆 (キャスター)

※放送から1週間はNHKプラスで「見逃し配信」がご覧になれます。

消えた865億円を追え! 北朝鮮“闇の資金源”

桑子 真帆キャスター:

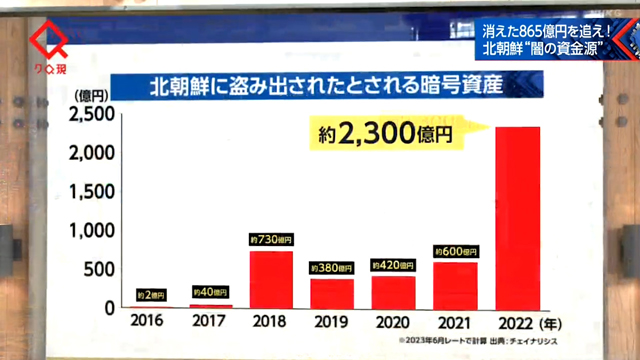

北朝鮮の大きな資金源と見られる「暗号資産」。ハッカー集団によって奪われたとされる被害額を見てみますと、2018年以降急増。2022年には、1年間だけでおよそ2,300億円に上っています。

近年の主な被害を見ますと日本もターゲットになっていますが、中でも最大規模の被害となったのが、2022年3月、ベトナムの会社から865億円相当の暗号資産が奪われたケースです。これは、北朝鮮が2022年上半期に発射したミサイル(33発)にかかった費用をほぼまかなえる金額です。

865億円は誰がどのように奪い去ったのか。半年にわたる追跡の記録です。

暗号資産はどうやって奪われたのか

川崎市の会社員、東條利弘さんです。ハッキングの被害を受けたオンラインゲームを2年前から利用していました。

世界で280万人のユーザーがいたという、このゲーム。稼いだポイントを暗号資産に交換でき、東條さんはこれまで60万円をつぎ込んできました。

「遊びながら稼げるというのは、やっぱり画期的だなと」

しかし2022年3月、ゲーム会社が北朝鮮のハッカーに865億円相当の暗号資産を盗まれたのです。

「まさか自分がやっているゲームに関連してハッキングが起こるのは驚き。それが北朝鮮というのは全然想像つかなかったですね」

史上最大規模の暗号資産を奪われた事件。今回3か月に渡る交渉の末、ゲーム会社の最高幹部が取材に応じました。

「どれだけつらかったか、言葉では説明できないほどでした。朝起きたら865億円のハッキングを受けたと連絡があったのです。普通なら精神崩壊してしまうでしょう」

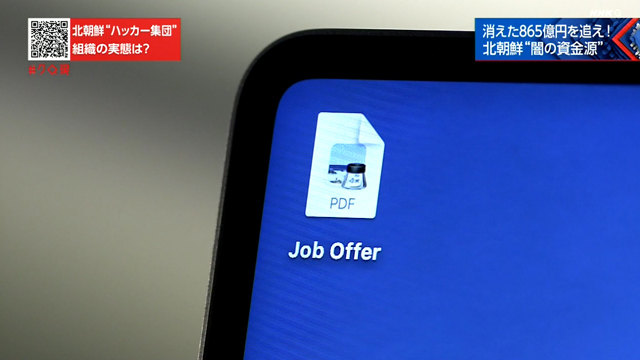

どのように巨額の暗号資産は奪われたのか。きっかけは、ある従業員にSNSで送られてきたメッセージでした。

採用担当者を名乗る人物から、ヘッドハンティングのオファーが届いたのです。従業員は、その人物と電話でもやりとりを重ね、高額の報酬を提示されます。そして、採用に関するあるファイルを受け取りました。

実は、ここにウイルスが仕込まれていたのです。ファイルを開いたことでウイルスに感染。社内のネットワークに侵入されました。送金に関わる5つのシステムが乗っ取られます。そして、865億円もの暗号資産を奪われたのです。

「大金を盗み出すためにハッカーはとてもクリエイティブになります。どんなに備えていても、すべてに対応することは難しいのです」

アメリカのFBIは、北朝鮮当局の下部組織であるハッカー集団による犯行だと発表。ターゲットを定めてSNSを使って接近する手口や、ウイルスの特徴が過去の北朝鮮によるものと一致したと見られています。

FBIと共に、この事件を捜査する当局が日本メディアの取材に初めて応じました。

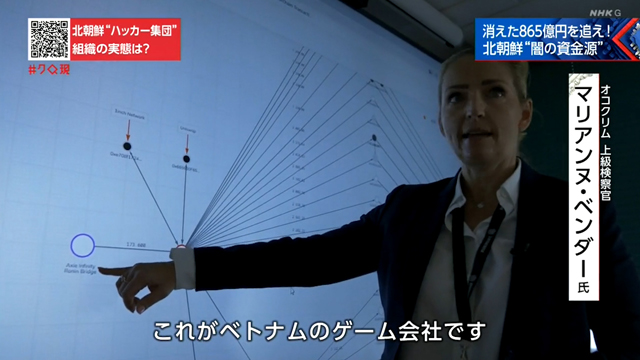

ノルウェーの捜査機関「オコクリム」。サイバー攻撃や資金洗浄などの犯罪に特化した専門家チームです。1年にわたる捜査から、北朝鮮のハッカー集団の詳細な手口が見えてきました。

「これがベトナムのゲーム会社です。そして、暗号資産はハッカーの口座に移動します。その後、複数の口座に広がっていきました」

ハッカーは奪い取った暗号資産を数千に及ぶ口座に分配。そしてさまざまな種類の暗号資産に変え、追跡を阻もうとしているといいます。

さらに今、ハッカー集団が悪用しているのが「ミキサー」と呼ばれる技術です。

「この紙幣を、あなたの暗号資産としましょう。これをミキサーに入れます。そして他の人の紙幣と混ぜられてから出てきます。あなたのものかどうか分からなくなっているでしょう」

暗号資産には、それぞれ取引履歴が記録されています。ミキサーに複数の暗号資産を入れると取引履歴が混ざり、別の暗号資産の記録に付け変わって戻ってきます。ハッカーはこれを繰り返し、資金の流れをたどれないようにしているといいます。

「今回の事件で、北朝鮮のハッカー集団の資金洗浄能力が非常にすぐれていることがわかりました。彼らは追跡をする捜査当局から逃れるために、あらゆる手を使っています。何年も蓄積しなければ培えない高い能力と言えるでしょう」

なぜ、北朝鮮のハッカー集団はここまで高度な技術を持っているのか。

韓国の警察庁傘下の研究所で長年北朝鮮のサイバー攻撃を調査してきたユ・ドンヨル氏は、ハッカー集団はキム・ジョンウン総書記直属のある組織に所属しているといいます。

「北朝鮮には『偵察総局』という特殊機関があります。『偵察総局』はスパイ工作活動を専門としています。キム・ジョンウン氏から直接指示を受ける部隊なのです」

偵察総局でサイバー攻撃を担うのは、北朝鮮でもトップクラスの人材だといいます。

「少なくとも20年以上、小学校から養成し始めます。コンピューター学校を卒業した優秀な人材が大学に進みます。そこで際立った成績をおさめた人材を偵察総局が集めてハッカーに仕立てるのです」

さらに、育成されたハッカーは世界各地に拠点を作っているといいます。

「最初は北京、それから広州。そして東南アジア、ラオスなどの国まで広がりました。ハッカーたちは頻繁に拠点を変えています。そのため場所を特定することは困難です」

「偵察総局のメンバーが中東で活動していた」。そう証言する人物に話を聞くことができました。中東・クウェートで北朝鮮の代理大使を務め、2019年に脱北したリュ・ヒョヌ氏です。

「(偵察総局の人間は)クウェートに8人、カタールには9人、UAEには19人いました。彼らは皆、コンピューターの最先端技術を持っています。20代が最も多く、35歳が最年長でした。『ハッキングは年をとるとできなくなる』と口にする人もいました」

クウェートでは、彼らが住んでいた場所に何度も訪れたといいます。

「廊下は狭く、部屋は小さかったです。ベッドを2つ置くと部屋が埋まってしまうので、2段ベッドを置いてスペースを作っていました。高性能のノートパソコンやデスクトップも使っていました」

リュ氏が当時訪れたという場所は今もあるのか。私たちは現地で取材を行いました。リュ氏にはオンラインで案内を依頼しました。

たどり着いたのは、外国人労働者たちが集まる地域。ハッカーたちは建設労働者を装い、入国していたといいます。

「右側の建物を見せて、そうそう。この建物です」

「何階か分かりますか?」

「2階でした」

リュ氏の言う2階の部屋を訪ねました。建物の管理者に話を聞いてみると。

「いまいるのは、インド人、スリランカ人、フィリピン人です。(北朝鮮の人は)5年ほど前に仲間数人で住んでいました」

建物の別の部屋を見せてもらうと、狭い廊下、そして小さな部屋。リュ氏の証言と似た特徴がありました。ここにいたという複数の北朝鮮の人物はハッカーだったのか。それ以上の痕跡をたどることはできませんでした。

正体不明のハッカー集団。2023年4月、彼らと深い関係にあると疑われる人物がFBIに指名手配されました。

北朝鮮籍のシム・ヒョンソプ被告。6年前に盗み出された105億円相当の暗号資産について現金化を指示していたと見られています。

起訴状に記された手口です。

シム被告は、中国籍の男ら2人に暗号資産の一部をドルに交換するよう指示。その現金で通信機器などを購入させます。これは北朝鮮政府の求めに応じたものとされています。

中東のドバイで、北朝鮮の銀行の代表だったというシム被告。リュ・ヒョヌ氏は、2017年から2年間頻繁に連絡を取り合っていたといいます。

「シムは『ハジム』という偽名を使っていました。彼は中国にいたことがあり、中国人の業者を多く知っています。外国語が堪能で、人脈を生かし、幅広いビジネスのネットワークを築いていました」

国連による制裁で北朝鮮からの送金ができない中、シム被告は重要な役割を果たしていたといいます。

「制裁の前までは北京にある北朝鮮大使館から運営費をもらっていましたが、公式に送金できなくなったのでシムを頼っていました。北朝鮮や中国に資金を送るなど、カネに関わるあらゆる仕事をシムが担っていたのです」

アメリカ国務省はシム被告におよそ7億円の懸賞金をかけ、その行方を追っています。

865億円が奪われた事件を捜査する、ノルウェーのオコクリム。2023年2月、新たな動きがありました。盗まれた暗号資産の一部を取り返したのです。ミキサーによって置き換えられた記録を復元できたことが鍵になったといいます。

「どのようにミキサーを解除したかは機密事項です。大変な労力がかかりました。ハッカーに865億円を持ち逃げさせるわけにはいきません。こうした北朝鮮の資金源を断たなければなりません」

取り返したのは8億円相当の暗号資産。盗まれた総額の1%にとどまっています。

北朝鮮とハッカー攻撃 “闇の資金源”断つには

<スタジオトーク>

桑子 真帆キャスター:

きょうのゲストは、北朝鮮の制裁違反を調査してこられた古川勝久さん。科学文化部の福田陽平記者です。

まず古川さんに伺いします。北朝鮮のハッカー攻撃の全体像はどこまでつかめているのでしょうか。

古川 勝久さん (国連・北朝鮮制裁委員会 専門家パネル元委員)

北朝鮮の制裁違反を調査

古川さん:

北朝鮮にとって、これは新しい成長産業、それぐらいの規模であるといっても過言ではないと思います。

今、865億円奪取の事件の紹介がありました。この金額は、前年の北朝鮮の最大の貿易国である中国に対する輸出総額を上回る、それぐらいの規模です。

ですから、いわゆる北朝鮮版のデジタルトランスフォーメーション、サイバー攻撃がものすごい規模になっているということだと思います。

桑子:

これまでの北朝鮮の外貨稼ぎといいますと他のものだったわけですよね。偽札を作ったりとか、そこから変わってきているということですか。

古川さん:

そうですね。2017年までは北朝鮮は海外に労働者を派遣し、あるいはさまざまな輸出を行い、鉄鉱石であるとかミサイル、武器、さまざまなものを輸出してきました。

ですが、これらを安保理がすべて制裁し、禁輸品目に指名して輸出できなくなると、新しい外貨稼ぎの手段としてデジタル空間におけるサイバー攻撃、これによる外貨獲得に主軸を移したということです。

桑子:

今回ノルウェー当局が暗号資産の一部を取り返しましたが、その割合は盗まれた総額の1%にとどまるということで、何が捜査の壁になっているのか。福田さん、どうでしょうか。

福田陽平記者(科学文化部):

そもそもサイバー空間での犯罪は国境がありません。そのため、どの国が捜査すべきか明確ではありません。

今回、ノルウェー当局は自分で国内の被害者を捜しだし、捜査の管轄権というのを得ています。こうした積極的な姿勢が大切です。

VTRに「ミキサー」というものもありましたが、北朝鮮は最新のテクノロジーを取り入れて捜査を回避しようとしています。追跡は容易ではない。追いつくのが精いっぱいという状況です。

桑子:

では、どう防いでいけばいいのか。北朝鮮のハッカーの手口を振り返りたいと思います。

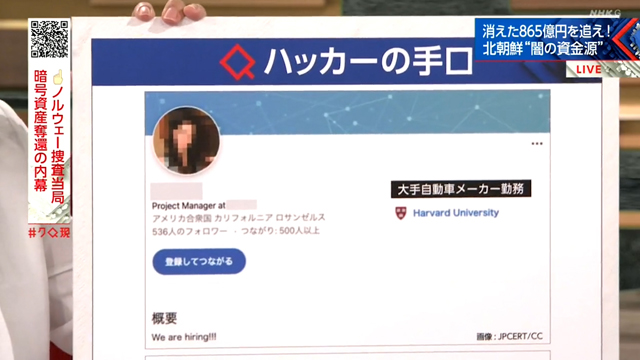

北朝鮮のハッカーが接触してくる時はSNSを使うことが多いとされています。

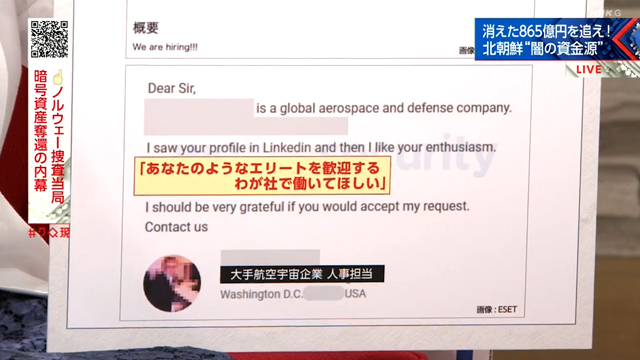

こちらは実際に使われたと見られるSNSのプロフィールですが、大手自動車メーカーに勤務していて、ハーバード大学卒だということをうたっています。

もしくは、アメリカの大手航空宇宙企業の人事担当だということで、

どういうメッセージなのかというと「あなたのようなエリートを歓迎します わが社で働いてほしい」というラブコールを送っているわけです。

福田さん、こうした手法から読み取れることはどういうことでしょうか。

福田:

「ソーシャルエンジニアリング」と呼ばれるサイバー攻撃の手法です。

心理的な隙につけ込みネットワークに侵入するための情報を盗み出す

相手の心をくすぐるようなアプローチで信じ込ませ、最終的にはウイルス感染などサイバー攻撃の入り口とするようなテクニックです。

実は北朝鮮が最も得意とするものですね。相手の文化とか行動様式を熟知している必要があります。ですから、北朝鮮のハッカーはかなり研究してきていると見られます。

桑子:

古川さん、ご自身も攻撃にあったということで、どういうものだったのでしょうか。

古川さん:

2023年、北朝鮮関係者に対する執ようなサイバー攻撃キャンペーンが続いています。私の場合は調査の関係で北朝鮮のある関係会社のサイトを見ていたのですが、その時、ブラウザを乗っ取るというような攻撃を受けました。

桑子:

そのサイトにアクセスするだけで、乗っ取られてしまったと。

古川さん:

そうですね。コンピューター画面がロックされるというやつです。そこからいろんな防御策を通じても、私のアカウントに入ろうとしたり、あるいは私の銀行口座に入ろうとしたり、執ようにキャンペーンが続くんです。幸いにして2段階認証というステップを入れておいたので、なんとか防いだという状況です。

桑子:

こういった攻撃は、古川さんのような研究者だったり専門家の方が受けるものなのか、私たち一般の人々も危険だと思ったほうがいいのでしょうか。

古川さん:

まず専門家に対してはその国の政策、例えば北朝鮮政策、あるいはその関係者の情報を得る、そういう形でわれわれに対する攻撃が来ます。

加えて、北朝鮮は国家で推進している産業分野、再生エネルギーであるとか防衛関係の会社に対する攻撃も確認されていますし、さらに一般の方々に対してもランサムウエア攻撃、いわば無差別攻撃ですね。このランサムウエアによるお金の強要、こういうものを行ってますので、今のうちから一般の方々も適切な防御策を講じる重要な段階に来ています。

桑子:

サイバー対策をしっかりしないといけないということで、巧妙な手口で攻撃を仕掛けてくる北朝鮮のハッカー集団をどう食い止めればいいのか。安全保障の専門家は国際社会が足並みをそろえる必要があると指摘します。

「(2022年に)北朝鮮の悪意ある不正な活動に対して初めてそれを規制しようという動きが提案されました。これが決議されなかった。今、なかなか各国が同時に歩調を合わせるのができにくい国際情勢にあると思います。どうしても主要国間の対立は北朝鮮の問題にも大きな影響を与えています。各国が歩調をそろえて関係者を制裁指定するか、国際的な包囲網をいかにスピード感をもって作り上げられるかが対抗手段ではないかと思います」

桑子:

協調するということですが、拉致問題の解決が大きなテーマである日本ができることはどういうことでしょうか。

古川さん:

外交分野においては朝鮮半島が今、緊張が高まっています。いわば米韓と北朝鮮ですね。いわゆる通訳としての日本の役割というのは十分あると思います。

加えて、圧力に関してもまさにG7の議長国である日本が、例えばG7に組織を作り、そこが制裁違反事件、サイバー事件を捜査し、関係者に対する制裁を共同で行う。そういう組織を設立する試みを主導することはできるのではないでしょうか。

桑子:

ありがとうございます。北朝鮮の闇の資金源を断ち切ることはできるのか。姿の見えない相手との攻防は今も続いています。

今も続く “見えない相手”との闘い

盗み出された暗号資産の一部を取り返した、ノルウェーの捜査当局。今、外国の捜査機関と連携し、残りの暗号資産を押収しようと24時間態勢で追跡しています。

「まだ多くの暗号資産が押収されていません。これからも監視を続けます」

巨額の暗号資産が盗まれたベトナムのゲーム会社は、社員へのセキュリティー教育を徹底しています。

「いつでも狙われる可能性があると想定し、社員を訓練しなければなりません。大きな事件を経験し、私たちは強くなりました。私たちのケースを教訓として業界全体のセキュリティーが強化されると信じています」

・ 【記事】盗まれた暗号資産を取り戻せ! ハッカーと闘う捜査機関

・ 【記事】「“北”に865億円を奪われた」 被害企業の最高幹部が語る事件のいきさつ

・ 【記事】北朝鮮ハッカー “闇の資金源”を追う