2018年2月28日(水)

ハッカーvsハッカー! 仮想通貨・知られざる攻防

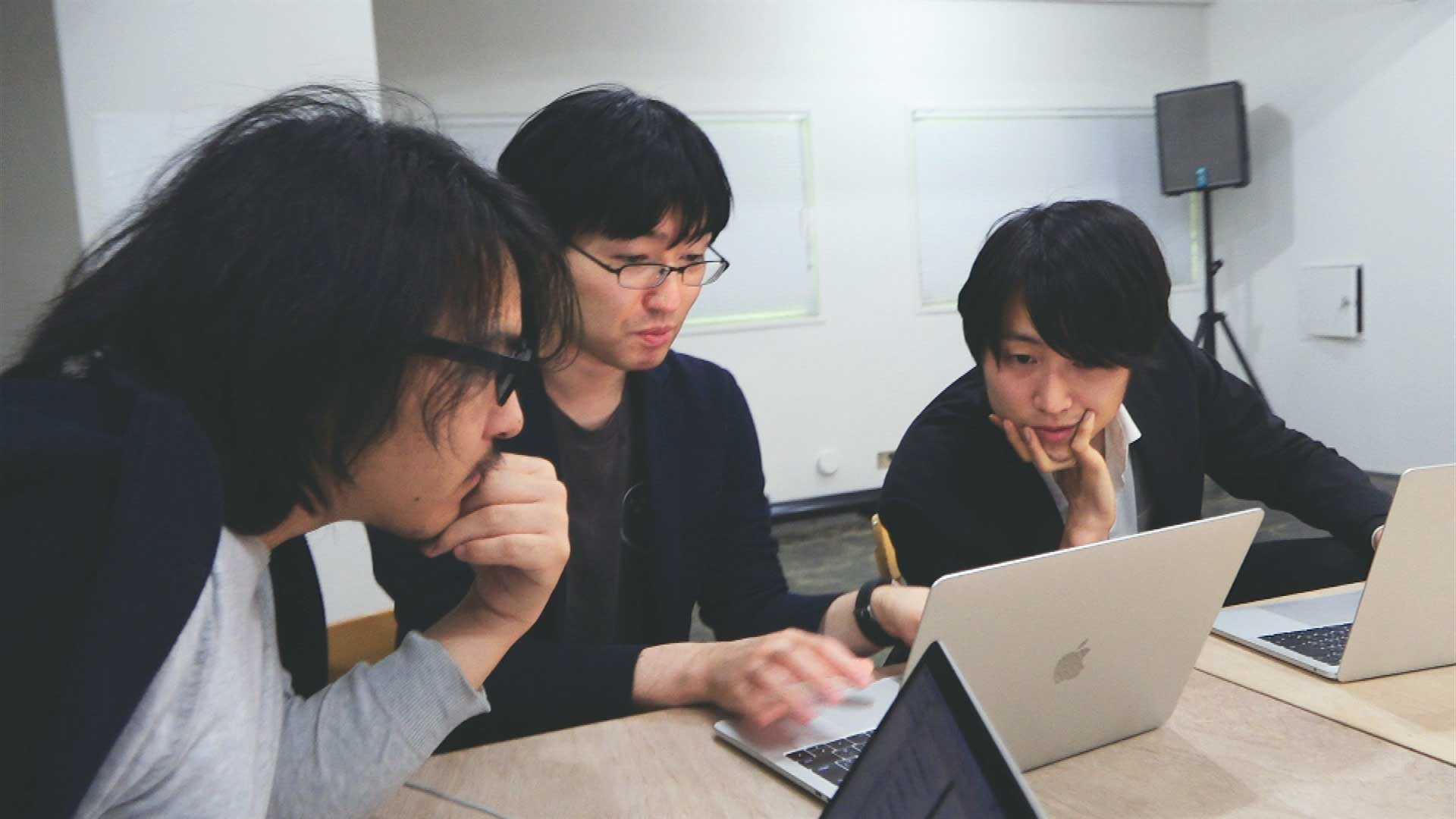

巨額の仮想通貨が大手交換会社から流出して1か月。いまネット上では“ホワイトハッカー”と呼ばれるプログラマーたちが、独自に犯人追跡を続け、サイバー空間を舞台に日夜激しい攻防を繰り広げている。犯人側は流出させた仮想通貨を無数の口座に分散、さらに“ダークウェブ”を使うなど次々に新たな手口を繰り出す。対するホワイトハッカーも、独自の解析プログラムを作り出し、犯人が残したわずかな痕跡を追い続ける。追う側も追われる側も、全く前例がない未知の攻防。密着取材から見えてきた犯人像とは?ハッカーVSハッカーの行方に迫る。

出演者

- 楠正憲さん (ネットセキュリティ専門家)

- 武田真一・鎌倉千秋 (キャスター)